30多台ATM机被人安装“盗刷设备” 警方抓获4人团伙

2018年11月15日 07:36

来源:楚天都市报

图文:银行柜员机惊现摄像头和读卡器 武昌警方抓获窃取卡号密码团伙 提醒市民存取款时应注意遮挡 图为犯罪嫌疑人指认现场 图为警方收缴的偷拍摄像头和读卡器 楚天都市报记者吴昌华通讯员孙逊项天宇 傍晚银行下

图文:银行柜员机惊现摄像头和读卡器

武昌警方抓获窃取卡号密码团伙 提醒市民存取款时应注意遮挡

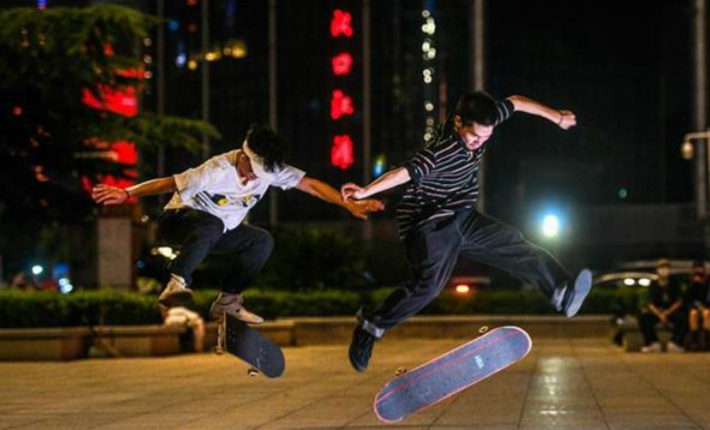

图为犯罪嫌疑人指认现场

图为警方收缴的偷拍摄像头和读卡器

武汉晚报:作案设备 记者费权 摄

楚天都市报记者吴昌华通讯员孙逊项天宇

傍晚银行下班后,一名值班保安员突然发现自助柜员机被人做了手脚——插卡口多了一个银白色的物件,掰下来一看,竟是双面胶粘着的一个读卡器,再检查密码键盘上方的保护框背面,又抠下来一套微型摄像头。民警接到报警后迅速出击,数小时后追踪至户部巷一家小旅馆,抓获4名云南籍犯罪嫌疑人,破获该起窃取银行卡号、密码案件。昨日,武昌警方介绍了该案侦破详情。

自助柜员机被人做了手脚

“我们银行自助柜员机被人做了手脚,安装了疑似盗取客户银行卡信息的装置。”10月25日上午,位于武昌区解放路的某银行员工向110报警。武昌区公安分局黄鹤楼派出所分管刑侦的副所长许宁立即带领刑警王政、李庭曦赶去。民警看到了银行员工从自助柜员机上拆下的两个小装置,一个带有微型摄像头,一个像是读卡器,都带有一张存储卡。

银行工作人员介绍,10月23日晚上,值班保安员巡查时发现,一台自助柜员机的插卡口多了一个银白色的物件,保安员不太费力就拿了下来,原来是用双面胶粘上的。保安员再检查密码键盘,在键盘上方的保护框反面,抠下了另一个不明装置,带有一个微型摄像头。

民警拆下两个装置中的存储卡插入电脑,一张存储着储户按动密码的画面,另一张记录着银行卡号。

事不宜迟,民警立即展开追踪。

4名小青年呼呼大睡时落网

银行调取了内部监控视频,民警看到,摄像头清晰记录了两个不明装置的来历——23日傍晚6时23分,两名男青年进入柜员机,先将一个装置粘在插卡口外侧,接着将另一个装置粘在键盘上方的保护框反面,还试了试是不是粘牢了,两三分钟后离开现场。

两名男青年都穿着红色外套,比较容易辨认,其中一人戴着鸭舌帽。民警迅速调取该时段的路面监控视频,发现两名男青年沿着解放路步行,在户部巷路口从监控中消失。

民警带着两名男青年的视频截图,立即赶到户部巷,到小旅馆挨家走访。来到第4家小旅馆,老板认出两名男青年,说他们一共有4人,开了两间房。登记的身份证信息显示,他们都是云南省昆明市宜良县人,年龄最大的27岁,最小的19岁,都姓蒋,同村。

两间房门打开,4名男青年都在呼呼大睡,见到民警束手就擒,民警在房内搜出几个读卡器。原来,他们这几天晚上都在网吧打游戏,凌晨3时才回来睡觉,要睡到下午才醒。

储户输入密码时应遮挡键盘

经审讯,4名嫌疑人交代了作案经过。19岁的蒋某光年纪最小,仅初中文化,却是团伙老大。蒋某光交代,他在广东打工时认识了自称阿强的网友,阿强问他有个活愿不愿意干,每人每天给800元工资再加500元生活费。蒋某光欣然接受,阿强教他如果在自助柜员机上安装,间隔2小时取回两个装置,通过QQ回传窃取到的银行卡卡号和密码信息。

于是,蒋某光邀约3名同乡,一起为阿强效力。每天晚上回传信息后,阿强便给蒋某光转账5200元。蒋某光再给3名同伙发工资,每人每天1000元,还时有克扣。

10月19日,他们乘高铁来到武汉,先后前往江汉路步行街、光谷步行街和户部巷,专门选择傍晚时分银行下班而自助柜员机使用较频繁的时段安装,2小时后前去“回收”。

4人交代,来汉时携带了9个读卡器和15个摄像头,因为不时“损耗”,23日安装的读卡器是“幸存”的最后一套,读卡器还剩几套。

目前,武昌警方以涉嫌侵犯公民个人信息罪名将蒋某光等4人刑事拘留,仍在追查躲在幕后的阿强等人。

昨日,办案民警介绍,此案侦查过程中接到3名储户报警称银行卡被盗刷,其中损失最大的一名女子被盗刷1.2万余元。该女子回忆,那几天她在江汉路附近某银行用过银行卡。目前,他们正在与银行协作,一一联系卡号、密码信息被盗的储户,提醒他们核查存款是否异常并及时修改密码。

民警提醒市民,使用自助柜员机输入密码时要注意遮挡手指动作,留意插卡口和键盘上方是否有异常,一旦发现应立即拨打110报警。

另据武汉晚报

30多台ATM机被人安装“盗刷设备”

武昌警方抓获4人团伙 多位市民遭盗刷

储蓄卡在身上,密码没人知道,手机却收到短信提醒——卡内资金被刷。你以为是诈骗短信?其实你的资金真的有可能被人盗刷了!

近日,武昌区公安分局黄鹤楼派出所抓获一个在ATM机安装电子装置并盗取用户银行卡信息的作案团伙。该团伙共4人,10月19日从长沙来到武汉作案,先后在光谷、江汉路、司门口等地的银行自助ATM机上安装电子装置,10月26日被武昌警方抓获。

目前,警方已查实有3人遭遇盗刷,案件正在调查深挖中。

ATM机插卡口由黑变白

银行员工发现猫腻

10月25日,解放路某银行报警称,本行ATM机上被人安装了疑似盗取客户储蓄卡信息的电子装置。据称,24日19时许,该行员工进行日常巡查,发现ATM机的插卡口处由原来的黑色变成了白色,伸手一拉,发现白色的装置被人粘在原插口处。银行立即报警。

4名嫌疑人被抓获

当场搜出可疑电子装置

黄鹤楼派出所专班民警调取并查看了该银行和ATM机的监控视频,发现10月23日18时23分,两名戴着口罩的年轻人进入ATM机室后,在ATM机插卡处以及输入密码处,使用双面胶分别安装了可疑设备。由于视频质量较差,且两名青年伪装严实,无法迅速识别两人身份。

专班民警连夜追查两名嫌疑对象的来去路线,发现二人安装设备后沿着解放路步行至自由路后消失。民警获得了嫌疑人的正面照片。

专班民警猜测嫌疑人可能租住在附近的旅馆内,便拿着照片,迅速对该处的多家旅馆进行走访、排查,在某招待所发现两名云南籍男子和嫌疑人照片很像。同时,民警还发现另有两名云南籍男子和他们同天入住,据招待所老板介绍,“他们四人是一起的”,极有可能是同伙。

民警将正在旅馆房间休息的4名嫌疑人抓获,并搜出作案电子装置数件。

每人每天工资1300元

安装设备窃取银行卡信息

经审讯,4名嫌疑人都姓蒋,来自云南省昆明市某村,其中1999年出生的蒋某光为团伙的头目。

据4人交代,他们之前都在广州打工,通过网络认识了“阿明”(在逃)。“阿明”许诺每天给每人1300元工资,让蒋某光等4人帮其干活。

蒋某光等4人在“阿明”的指挥下,从广州出发,流窜衡阳、长沙,于10月19日到达武汉。收到“阿明”邮寄来的9套电子装备后,4人先后在光谷、江汉路、司门口等地的30余台ATM机上安装了该设备,每天安装时间是18时,20时他们再将装置卸下,然后将复制的银行卡信息及对应的密码整理出来,发送给上线“阿明”。

民警介绍,该装备分为两个部分,一部分用于复制储蓄卡信息,安装在ATM机插卡处,一部分为针孔摄像头,安装在密码输入处,通过这两个部分可以完整获取用户储蓄卡信息。

目前,蒋某光等4人均因涉嫌侵犯公民个人信息罪被依法刑事拘留。同时,警方通过银行逐条核实被窃取的银行卡信息,查询近期报警信息,确认银行卡资金被盗刷受害人,并追抓上线“阿明”。

3人被证实遭遇盗刷

警方提醒市民加强安全防范

记者从警方获悉,目前,民警已查实有3人遭遇盗刷,被盗刷金额总计12000余元。目前,案件正在进一步调查深挖中。

据了解,发现该类警情后,武汉警方已下发通知,要求各分局加强夜间对自助银行、单设自助设备周边的巡逻盘查工作。对实行24小时保安值守的银行单位,要求督促保安队员每天在重点时段加强对自助银行的巡查。

警方提醒市民在使用银行ATM机时,要加强安全意识,采取“一看、二摸、三插”方法,确保没有问题后,再进行后续操作,一旦发现其他可疑问题,及时报警。

[责任编辑:邓兰天]

- 好文

- 钦佩

- 喜欢

- 泪奔

- 可爱

- 思考